Continuação da nossa cobertura de segurança open source

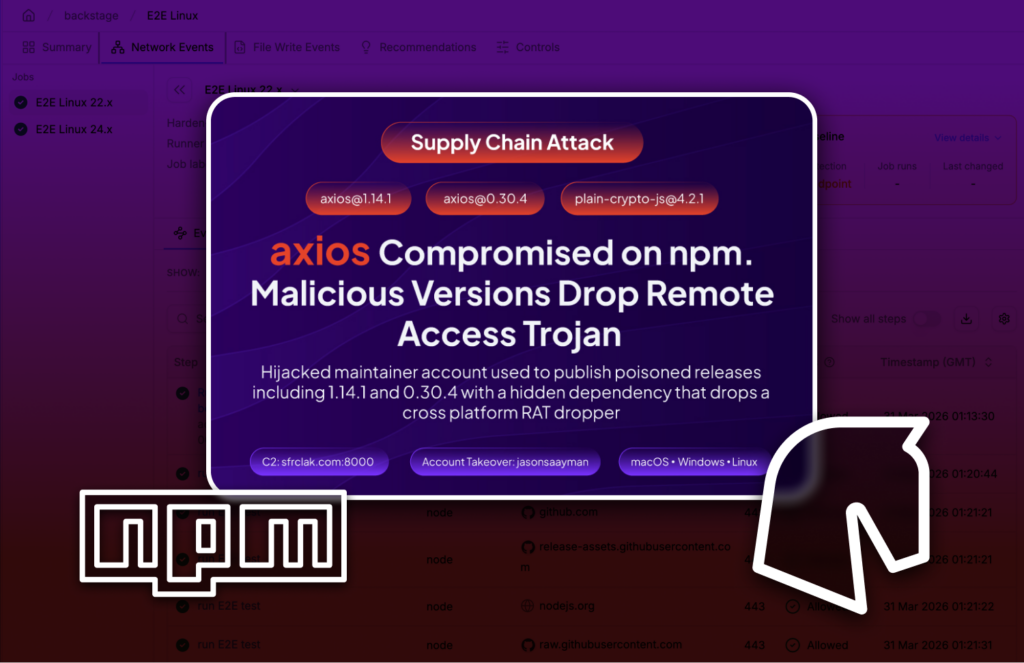

No último post, abordamos vulnerabilidades em bibliotecas JavaScript que expuseram aplicações corporativas a exploits via supply chain. Agora, trazemos um novo ataque que eleva ainda mais o nível de gravidade: a infecção por um trojan de acesso remoto (RAT) inserido diretamente na instalação do axios, um dos pacotes mais utilizados no ecossistema npm.

O que aconteceu?

Hoje, 31 de março de 2026, a equipe da StepSecurity identificou duas versões maliciosas do pacote: axios@1.14.1 e axios@0.30.4, publicadas com credenciais comprometidas de um colaborador líder do projeto.

O invasor alterou o e-mail da conta mantida por esse desenvolvedor para um endereço ProtonMail anônimo, publicando as versões sem acionar o pipeline CI/CD do GitHub.

Como o malware funciona

- As versões maliciosas não alteram diretamente o código do axios, mas introduzem uma dependência oculta: plain‑crypto‑js@4.2.1.

- Essa biblioteca infectada executa um hook

postinstall, que em até 15 segundos após a instalação, implanta um remote access trojan (RAT) de plataforma cruzada, direcionado a Windows, macOS e Linux. - O malware força conexões externas, potencialmente expondo segredos, credenciais e controle total do sistema.

Alcance e impacto

- axios é um dos pacotes mais baixados do npm, com mais de 100 milhões de downloads semanais

- O ataque não exige ações conscientes do desenvolvedor — basta a instalação via

npm install axios@1.14.1ou@0.30.4. - O código foi removido do npm, mas quem já teve essas versões instaladas está exposto e deve considerar o ambiente comprometido.

O que você pode fazer agora

- Execute

npm ls axiospara identificar versões 1.14.1 ou 0.30.4 – se encontrar, atualize para a versão mais recente ou reinstale. - Revise o

package-lock.jsonpara rastrear dependências transitivas que possam incluir as versões afetadas. - Realize varredura antimalware e busque indícios de backdoor ou conexões externas atípicas após a instalação dessas versões.

- Monitore segredos e tokens usados no ambiente e considere rotação emergencial de credenciais.

- Audite seu processo CI/CD, reforçando uso de verificação de assinaturas (2FA) mesmo para contas npm e GitHub.

Por que isso é ainda mais urgente para desenvolvedores Brasileiros?

No contexto do ecossistema de desenvolvimento brasileiro, muitas empresas (especialmente fintechs, startups e setores de tecnologia em Curitiba, São Paulo e Rio) dependem de pacotes npm amplamente difundidos como axios. Esse tipo de ataque supply chain representa risco direto à confiança do software e à proteção de dados — especialmente em ambientes que utilizam Integração Contínua (CI) e pipelines automatizados.

Aprendizados e reforço de práticas de segurança

- Autenticação robusta: Ativação obrigatória de 2FA em todas contas de manutenção (npm, GitHub).

- Monitoramento de reputação: Inscrever-se em alertas de segurança de pacotes ou dependências.

- Verificação de assinaturas e hashes: Antes de deploy ou build em pipelines.

- Segmentação de ambientes: Separação de ambientes de desenvolvimento e produção para reduzir riscos.

- Resposta rápida a incidentes: Preparo para isolar sistemas afetados e comunicar equipes envolvidas, como fizemos aqui.

O que esse incidente nos ensina

O comprometimento do axios reforça um ponto que já vem sendo repetido, mas ainda subestimado: segurança em open source não é um problema “dos outros”. Quando uma biblioteca amplamente confiável é usada como vetor de ataque, toda a cadeia de desenvolvimento é impactada — do desenvolvedor individual às grandes organizações.

Ataques desse tipo mostram que não basta confiar na popularidade ou maturidade de um pacote. É essencial adotar práticas contínuas de monitoramento de dependências, hardening de pipelines e resposta rápida a incidentes. Em um cenário onde automação e velocidade são prioridades, segurança precisa deixar de ser um checkpoint final e passar a ser parte estrutural do desenvolvimento.

Através do CDC Security, o Grupo Task TI segue acompanhando de perto esse tipo de ameaça para ajudar times a anteciparem riscos, fortalecerem seus processos e tomarem decisões mais seguras em ambientes cada vez mais complexos.

Fonte: StepSecurity